[資安小常識] Windows 10 技術預覽版先進資安防護特色簡介 Part II

如「搶先預覽 Windows 10 為企業帶來的先進資安防護特色」一文所介紹, Windows 10 在安全認證方面,除了已介紹過的 APP 黑名單與 VPN 授權存取等資安保護機制外,Windows 10 技術預覽版也以 NGC (Next Generation Credentials)、FIDO (Fast Identity Online Alliance) 和IE溢位旗幟「Canary」,帶領對使用者的資訊安全保護進入更高等級。

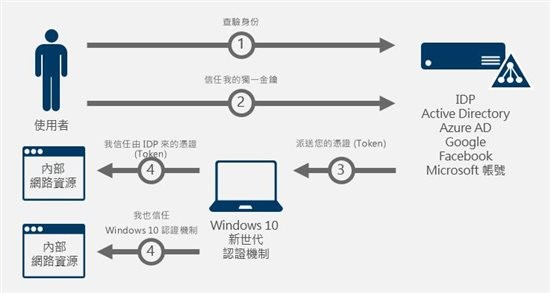

NGC解決方案方面,首先由使用者經PIN碼或生物辨識解開 TPM (Trusted Platform Module) 或KSP (Key Storage Provider) 保護的身分資訊 (Identity),將身分資訊以及金鑰提供給 IDP (Identity Provider),再由 IDP 頒布裝置憑證 (Token) 才方為完成。

圖1、NGC

而 FIDO 方面,Windows 10 技術預覽版也以符合 FIDO 2.0 規範的企業化安全認證;應用 Azure Active Directory 搭配 Windows 10 登入系統,整合使用 Office 365 Exchange Online、 Salesforce、Citrix、Box 和 Concur 等 SaaS 服務。用戶也可藉由 Azure Active Directory 整合 Outlook.com、OneDrive 等既有的 Microsoft 帳號,提升為不須密碼的企業級多重身分認證。

圖2、FIDO

在 NGC 和 FIDO 之外,IE 11在 Windows 10 的資安防護方面也功不可沒;IE藉由名為「金絲雀 (Canary) 」的緩衝區溢滿偵測旗幟,防範瀏覽器常見的 Memory-Related Vulnerability Attack。

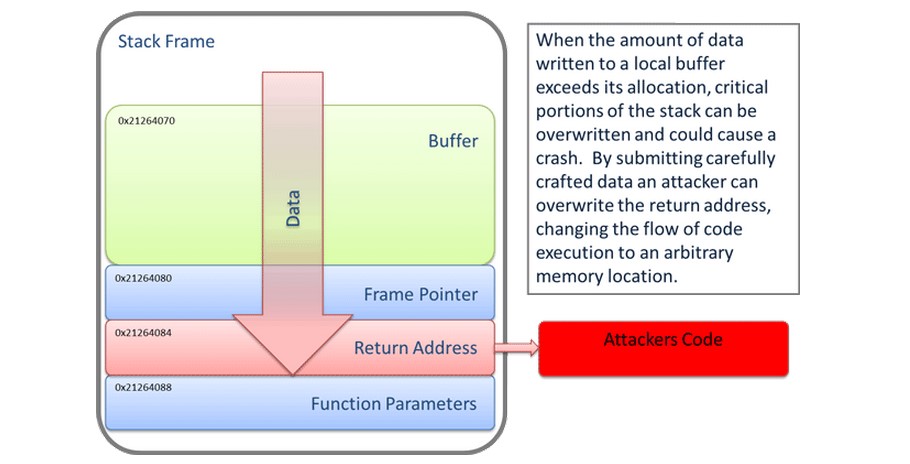

在 Memory-Related Vulnerability Attack 方面,攻擊者可利用將惡意程式碼放入瀏覽器程式碼執行程序中以造成傷害。而其方法可分為兩大步驟 ─ 放入惡意程式碼與改變執行程序。惡意程式碼可利用 heap spraying 抑或 Return-oriented programming 的方式放入記憶體中。而第二步執行惡意程式碼則需 buffer overflow 攻擊法;藉由蓄意放入比緩衝暫存區 (buffer) 還要大的資料 (data),溢出的資料將被相鄰的緩衝暫存區中,而此惡意資料將用以觸發先前已刻意放入的惡意程式碼以完成攻擊。

圖3、Buffer Overflow (1)

而 IE 藉由 Memory Protection 如 /GS flag 以有效防護 Memory-Related Vulnerability Attack。緩衝區溢滿偵測旗幟的「金絲雀」將被放在 stack buffer 和 return address 之間,若 buffer overflow 攻擊法被使用,金絲雀旗幟將被覆寫 (overwrite),因此可得知被蓄意攻擊,藉此有效防範 Memory-Related Vulnerability Attack。

圖4、Buffer Overflow (2)

NGC 和 FIDO 不僅可以讓使用者方便的「單一解鎖手勢」存取多重認證,遠端裝置也能被用來儲存認證資訊且強化驗證,IE也在瀏覽器安全建立防護,齊為 Windows 10 帶來新層級的資安保護。

參考資料

- https://msdn.microsoft.com/en-us/library/windows/desktop/bb427432(v=vs.85).aspx

- https://fidoalliance.org/specifications/overview/

- https://microsoft-news.com/microsoft-working-on-a-new-web-browser-codenamed-spartan-to-release-along-with-windows-10/

- https://blogs.microsoft.com/cybertrust/category/cybersecurity/

- https://msdn.microsoft.com/en-us/library/ie/hh673561(v=vs.85).aspx

- https://msdn.microsoft.com/en-us/library/aa741312(v=vs.85).aspx

- https://blogs.msdn.com/b/ie/archive/2012/03/12/enhanced-memory-protections-in-ie10.aspx